在 Telegram 群聊看见的一个木马软件,直接就是一个压缩包包着 exe 软件,我之前看见的木马程序并没有这么明显,基本上大部分人看见这些都会知道是木马文件,但是还是有人会被诱惑点击或者比较单纯的朋友。

并且我查看了这个人的资料,有开通大会员并且个人说明是收款地址已变更,打款前请先确认。

应该是一位被这个程序盗号的朋友。

木马样本:Google 网盘

哈勃分析:https://habo.qq.com/file/showdetail?pk=ADcGb11qB2cIOVs6U2I%3D

Kaspersky(卡巴斯基):https://opentip.kaspersky.com/C667BE786A5A67A74331E1FA7E2CEF2BC33B55739AD31B5456A3697623C6BACF/results?tab=upload

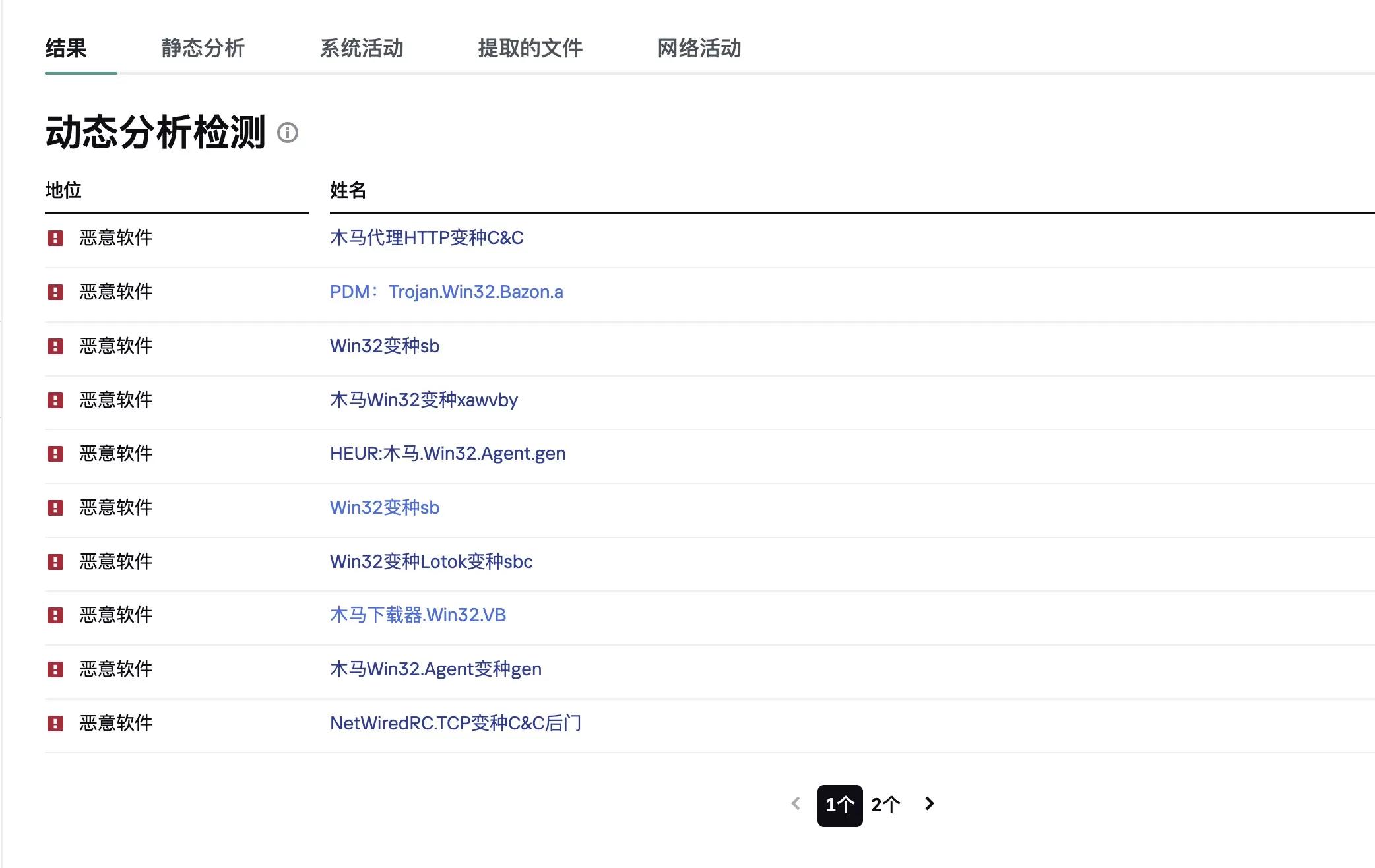

从上面的截图我们就能看见百分百是一个木马文件毋庸置疑,其中最主要的功能就是以电子方式监视用户活动(拦截键盘输入、截取屏幕截图、捕获活动应用程序列表等)收集的信息通过各种方式发送给黑客,并且通过各种手段来防止程序被发现和能完全控制电脑的文件。

但是这个程序我想但凡安装杀毒软件都能检测出来吧,我用火绒安全扫描了一下就发现了危险!

然后我开了虚拟机去抓包这个软件的活动范围,不是很懂技术别笑话。

首先打开软件什么显示都没有,后台运行了一会就关闭了,这个时候向 note.youdao.com:443 和 bucket-ynote-online-cdn.note.youdao.com:443 发送请求。

这里我直接是开的 clash for windows 的 tun 模式,在 clash 客户端看的。

因为我要保障自己的 IP 不被泄露,并且在虚拟机做系统代理可能不会被遵循。

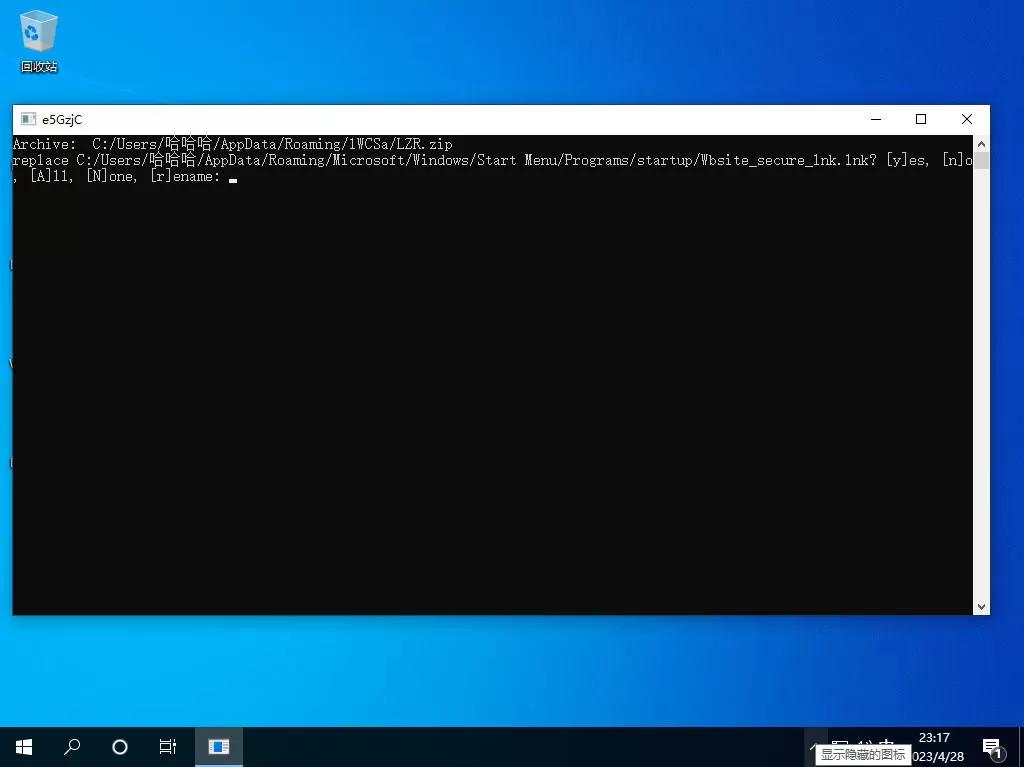

然后会出现一个弹窗,我不知道是干什么用的,会在用户目录生成一个 exe 文件。

我把 exe 文件上传到了 Kaspersky(卡巴斯基):[https://opentip.kaspersky.com/C9A1C52F5F5C8DEEF76B8E989C6A377F00061FA369CBD1CEE7F53F8F03295F5C/results?tab=upload]((https://opentip.kaspersky.com/C9A1C52F5F5C8DEEF76B8E989C6A377F00061FA369CBD1CEE7F53F8F03295F5C/results?tab=upload) 并没有发现什么问题!

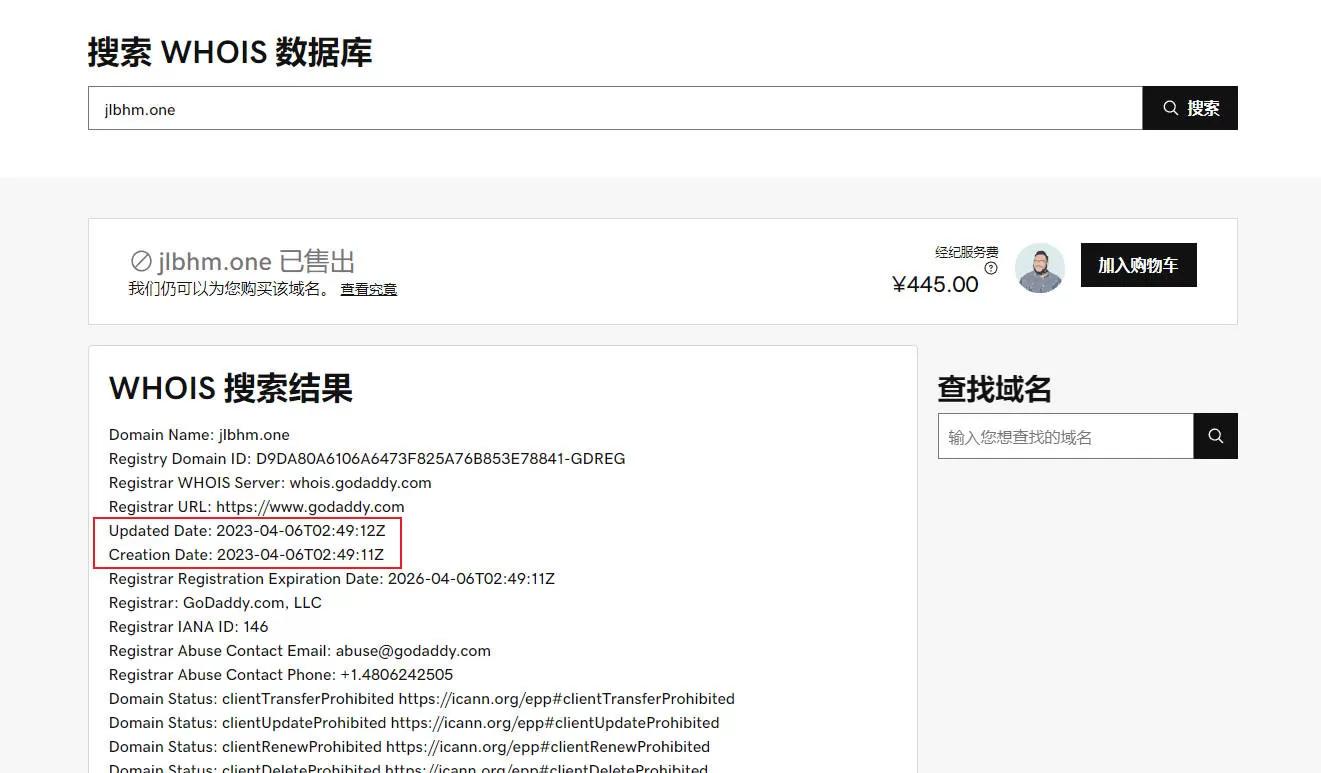

然后我发现它总是会向两个地址发送请求,38.45.120.226:7076 和 jlbhm.one:5688,我查询了这个域名是最近才注册的。

并且 jlbhm.one 域名并没有解析,而且 38.45.120.226:7076 是一直在连接中的,jlbhm.one:5688 是连接一下然后断开然后再连接。

我用站长工具去 ping 了一下这个 IP:https://ping.chinaz.com/38.45.120.226 结果你猜怎么着?

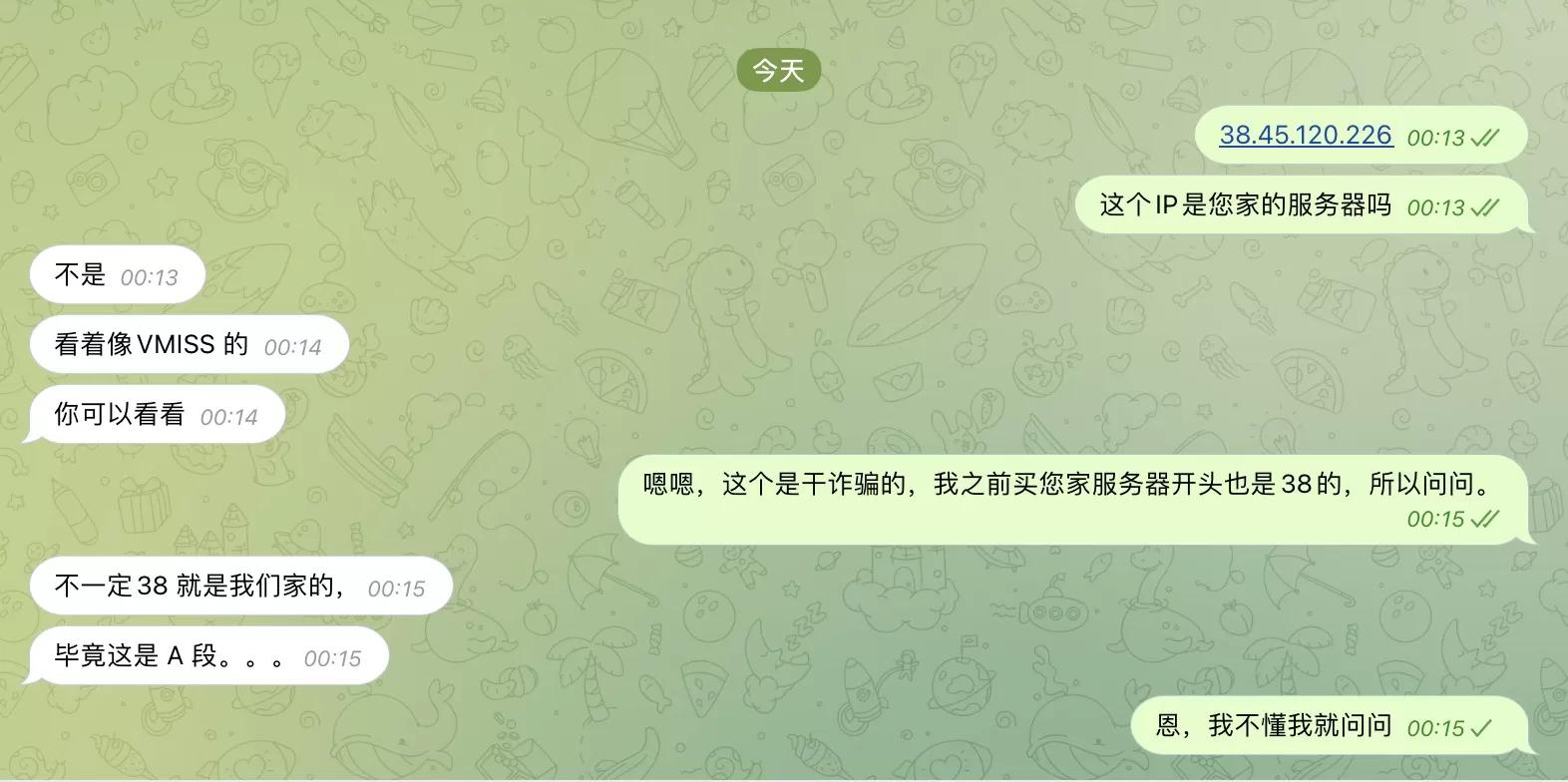

IP 显示中国香港 Cogent,并且我看到了这个 38 开头的 IP,我就感觉特别熟悉。我想了一想原来是我在 YouTube 之前看见别人推荐了一个香港 cmi 的服务器,那个时候我购买了一台 IP 也是 38 开头的,基本上它家的香港 cmi 也是 38 开头的,并且站长工具 ping 过去也是中国香港 Cogent。

找到这个站长的联系方式,咨询出下面的内容:

好了,事情到这里也就结束了,因为我对这些也不是很懂只是刚好很久没有折腾了并且博客也好久没有更新了,就瞎折腾了一下。